Các nhà nghiên cứu cho biết hàng nghìn bộ định tuyến Asus đã bị tấn công và nằm dưới sự kiểm soát của một nhóm bị nghi ngờ là nhà nước Trung Quốc nhưng vẫn chưa tiết lộ ý định thỏa hiệp hàng loạt.

Các nhà nghiên cứu từ SecurityScorecard cho biết, cuộc tấn công chủ yếu hoặc độc quyền nhắm vào bảy mẫu bộ định tuyến Asus, tất cả đều không còn được nhà sản xuất hỗ trợ, nghĩa là chúng không còn nhận được các bản vá bảo mật nữa nói rằng. Cho đến nay, vẫn chưa rõ những kẻ tấn công làm gì sau khi giành quyền kiểm soát các thiết b. SecurityScorecard đã đặt tên cho hoạt động là WrtHug.

Tránh xa radar

SecurityScorecard cho biết họ nghi ngờ các thiết bị bị xâm nhập đang được sử dụng tương tự như các thiết bị được tìm thấy trong mạng ORB (hộp chuyển tiếp hoạt động), mạng mà tin tặc chủ yếu sử dụng để tiến hành hoạt động gián điệp nhằm che giấu danh tính của chúng.

“Việc có mức truy cập này có thể cho phép tác nhân đe dọa sử dụng bất kỳ bộ định tuyến bị xâm phạm nào mà họ thấy phù hợp,” SecurityScorecard cho biết. “Kinh nghiệm của chúng tôi với mạng ORB cho thấy các thiết bị bị xâm nhập thường sẽ được sử dụng cho các hoạt động bí mật và gián điệp, không giống như các cuộc tấn công DDoS và các loại hoạt động độc hại công khai khác thường được quan sát từ botnet.”

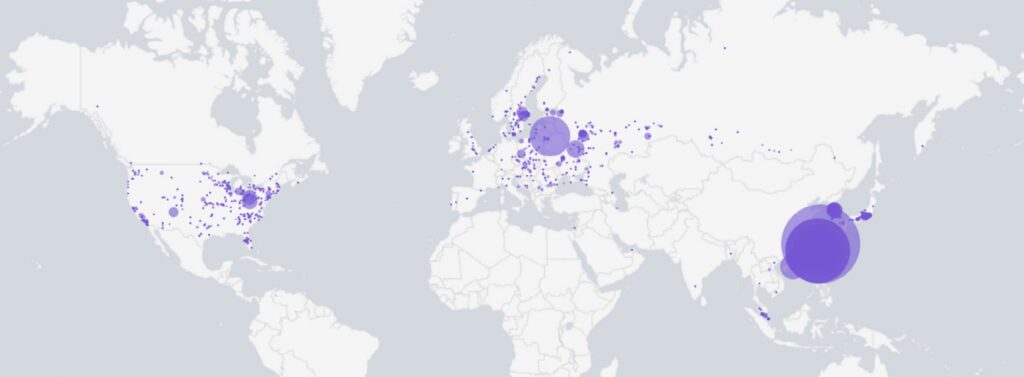

Các bộ định tuyến bị xâm phạm tập trung ở Đài Loan, với các cụm nhỏ hơn ở Hàn Quốc, Nhật Bản, Hồng Kông, Nga, Trung Âu và Hoa Kỳ.

Tin tặc nhà nước Nga đã bị bắt làm điều tương tự, mặc dù không thường xuyên như vậy. Trong 2018, các diễn viên Điện Kremlin đã lây nhiễm hơn 500.000 bộ định tuyến văn phòng và gia đình nhỏ phần mềm độc hại tinh vi được theo dõi dưới dạng VPNFilter. Một nhóm chính phủ Nga cũng tham gia độc lập vào một hoạt động được báo cáo trong một trong những vụ hack bộ định tuyến năm 2024 được liên kết ở trên.