Hàng trăm bo mạch Gigabyte dễ bị tấn công bỏ qua Secure Boot

Các nhà nghiên cứu bảo mật vừa phát hiện rằng hàng trăm bo mạch chủ Gigabyte — đặc biệt sử dụng chipset Intel từ thế hệ 8–11 — gặp lỗi nghiêm trọng trong firmware (UEFI) cho phép kẻ tấn công vượt qua cơ chế Secure Boot. Qua đó, hacker có thể chạy mã độc ngay từ giai đoạn khởi động, trước khi hệ điều hành được tải lên, khiến việc phát hiện rất khó khăn.

Lỗ hổng nằm ở chế độ quản lý hệ thống (SMM) của firmware, cho phép ghi/đọc hoặc leo quyền truy cập bộ nhớ SMRAM. Có bốn lỗ hổng chính được xác định trong mã UEFI của American Megatrends (AMI) mà Gigabyte dùng làm cơ sở để tùy biến. Nếu firmware của bo mạch không được cập nhật, hệ thống có thể bị cài backdoor vĩnh viễn — dù bạn gỡ cài đặt Windows hay thay ổ cứng.

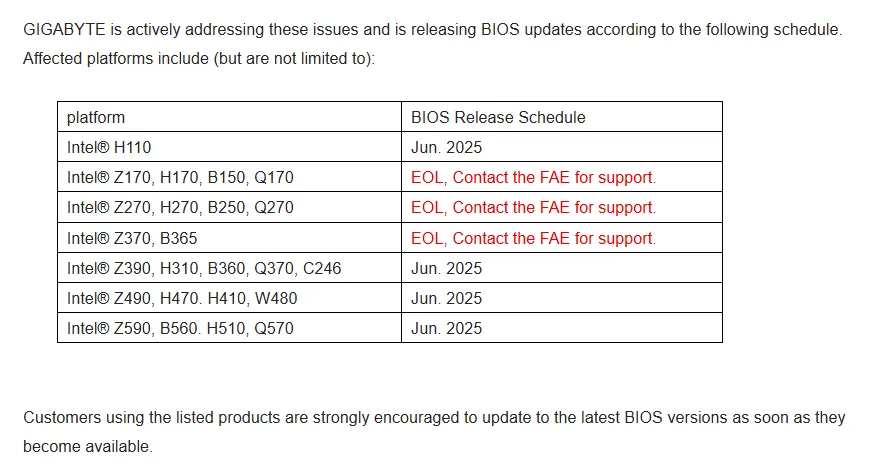

Gigabyte đã phát hành bản vá cho nhiều bo mạch thông qua bản BIOS cập nhật từ tháng 6 năm 2025. Tuy nhiên, rất nhiều bo mạch nằm trong tình trạng hết vòng hỗ trợ (EOL) — tức là không còn nhận cập nhật chính thức — do đó người dùng có thể sẽ không có bản vá. Với các bo mạch đã ngưng hỗ trợ, Gigabyte khuyên người dùng liên hệ bộ phận kỹ thuật để được hỗ trợ — nhưng trong nhiều trường hợp đơn giản là người dùng phải cân nhắc mua bo mạch mới.

Nếu bạn đang dùng bo mạch Gigabyte:

Kiểm tra xem bo mạch của bạn có nằm trong danh sách bo mạch bị ảnh hưởng hay không.

Truy cập trang hỗ trợ của Gigabyte và tải BIOS mới nếu có.

Cài bản cập nhật BIOS bằng cách sử dụng công cụ của bo mạch (ví dụ Q-Flash).

Sau khi cập nhật, kiểm tra lại tính năng Secure Boot có được bật đúng hay không.