Máy tính có đang bị xâm nhập? 5 phương pháp phát hiện tấn công mã độc theo từng bước

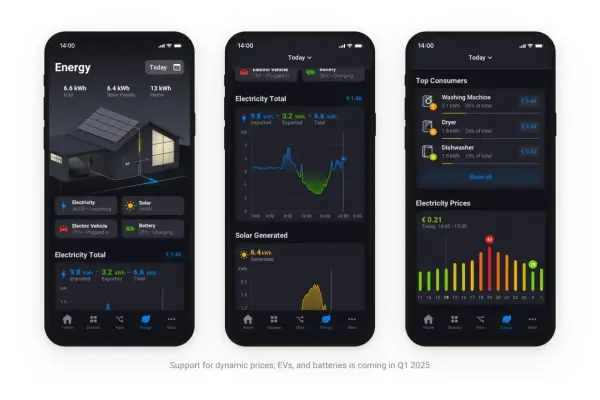

1. Kiểm tra lưu lượng mạng bất thường (Network Activity)

Sự gia tăng đột ngột và liên tục trong băng thông truyền tải dữ liệu khi không có ứng dụng nào đang thực thi là dấu hiệu của mã độc đang thực hiện hành vi trích xuất dữ liệu (data exfiltration) hoặc kết nối tới máy chủ điều khiển (C&C Server).

Các bước thực hiện:

Khởi chạy công cụ Resource Monitor bằng cách gõ

resmon Điều hướng đến thẻ Network.

Giám sát danh mục Network Connections để xác định các tiến trình (Processes) đang thiết lập kết nối tới các địa chỉ IP không xác định hoặc các tên miền quốc tế lạ.

2. Giám sát tài nguyên hệ thống qua Task Manager

Các loại mã độc như Trojan hoặc phần mềm đào tiền ảo (Cryptojacking) thường chiếm dụng một lượng lớn tài nguyên CPU và RAM, làm suy giảm hiệu suất hệ thống một cách nghiêm trọng.

Các bước thực hiện:

Sử dụng tổ hợp phím

Ctrl + Shift + Esc Tại thẻ Processes, sắp xếp dữ liệu theo cột CPU hoặc Memory để xác định các thực thể đang chiếm dụng tài nguyên cao nhất.

Phân tích các tiến trình có tên không rõ ràng hoặc không có chữ ký số của nhà phát triển (Verified Publisher). Nhấp chuột phải chọn Search online để tra cứu định danh của tiến trình đó.

3. Kiểm tra tính toàn vẹn của phần mềm bảo mật

Mã độc nâng cao thường thực hiện các lệnh can thiệp sâu vào hệ thống để vô hiệu hóa trình quét virus (Microsoft Defender hoặc phần mềm bên thứ ba) nhằm tránh bị phát hiện và ngăn chặn quy trình quét định kỳ.

Các bước thực hiện:

Truy cập giao diện Windows Security > Virus & threat protection settings.

Xác nhận trạng thái của tính năng Real-time protection. Nếu tính năng này bị tắt và không thể kích hoạt lại thủ công, hệ thống có khả năng cao đã bị chiếm quyền điều khiển ở mức quản trị (Admin).

4. Rà soát các chương trình khởi động cùng hệ thống (Startup Apps)

Mã độc thường thiết lập cơ chế duy trì sự hiện diện bằng cách thêm các lối tắt vào danh sách khởi động của Windows hoặc sửa đổi các khóa trong Registry.

Các bước thực hiện:

Trong Task Manager, chuyển sang thẻ Startup apps.

Tìm kiếm các mục có mô tả trống hoặc các tệp tin thực thi nằm trong thư mục tạm như

AppData\Local\Temp Sử dụng công cụ Autoruns (thuộc bộ Sysinternals) để có cái nhìn chi tiết hơn về các điểm kích hoạt khởi động trong Registry và Services.

5. Phân tích các thay đổi bất thường trên trình duyệt và hệ thống tệp tin

Các hành vi như trang chủ trình duyệt bị thay đổi, xuất hiện các tiện ích mở rộng (Extensions) lạ, hoặc các tệp tin cá nhân bị mã hóa/thay đổi phần mở rộng là dấu hiệu trực tiếp của tấn công chiếm quyền điều khiển trình duyệt (Browser Hijacking) hoặc mã hóa dữ liệu (Ransomware).

Các bước thực hiện:

Kiểm tra danh sách tiện ích mở rộng trên tất cả các trình duyệt đã cài đặt.

Thực hiện lệnh

sfc /scannow Quan sát các biểu tượng tệp tin và đảm bảo không có sự thay đổi đột ngột về định dạng hoặc tên tệp.