Cơ quan An ninh Quốc gia đã cảnh báo một kỹ thuật mà các quốc gia thù địch và các nhóm ransomware có động cơ tài chính đang sử dụng để che giấu hoạt động của chúng gây ra mối đe dọa đối với cơ sở hạ tầng quan trọng và an ninh quốc gia.

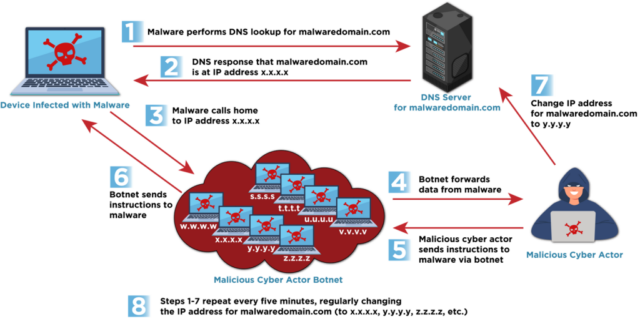

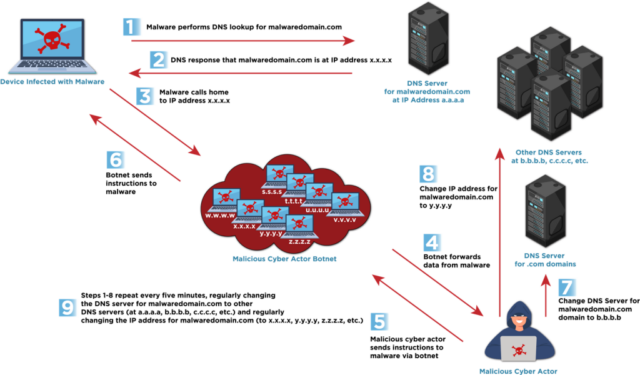

Kỹ thuật này được gọi là thông lượng nhanh. Nó cho phép các mạng phi tập trung được vận hành bởi các tác nhân đe dọa che giấu cơ sở hạ tầng của họ và sống sót sau những nỗ lực gỡ xuống mà lẽ ra sẽ thành công. Fast flux hoạt động bằng cách đi xe đạp qua một loạt các địa chỉ IP và tên miền mà các botnet này sử dụng để kết nối với Internet. Trong một số trường hợp, IP và tên miền thay đổi mỗi ngày hoặc hai ngày; trong các trường hợp khác, chúng thay đổi gần như hàng gi. Dòng không đổi làm phức tạp thêm nhiệm vụ cô lập nguồn gốc thực sự của cơ sở hạ tầng. Nó cũng cung cấp dự phòng. Vào thời điểm người bảo vệ chặn một địa chỉ hoặc miền, những địa chỉ hoặc miền mới đã được chỉ định.

Một mối đe dọa đáng kể

“Kỹ thuật này gây ra mối đe dọa đáng kể đối với an ninh quốc gia, cho phép các tác nhân mạng độc hại liên tục trốn tránh sự phát hiện, ” NSA, FBI và các đối tác của họ từ Canada, Úc và New Zealand cảnh báo hôm thứ Năm. “Các tác nhân mạng độc hại, bao gồm tội phạm mạng và các tác nhân quốc gia, sử dụng dòng chảy nhanh để làm xáo trộn vị trí của các máy chủ độc hại bằng cách thay đổi nhanh chóng các bản ghi Hệ thống tên miền (DNS). Ngoài ra, chúng có thể tạo ra cơ sở hạ tầng chỉ huy và kiểm soát (C2) linh hoạt, có tính sẵn sàng cao, che giấu các hoạt động độc hại tiếp theo của chúng.”

Một phương tiện quan trọng để đạt được điều này là việc sử dụng Bản ghi DNS ký tự đại diện. Các bản ghi này xác định các vùng trong Hệ thống tên miền, ánh xạ các miền tới địa chỉ IP. Các ký tự đại diện gây ra tra cứu DNS cho các tên miền phụ không tồn tại, cụ thể bằng cách buộc các bản ghi MX (trao đổi thư) được sử dụng để chỉ định máy chủ thư. Kết quả là việc gán IP của kẻ tấn công cho một tên miền phụ như malicious.example.com, mặc dù nó không tồn tại.