Trình quản lý mật khẩu dễ bị tấn công: 40 triệu người dùng có nguy cơ bị đánh cắp dữ liệu

Các chuyên gia CNTT và bảo mật đã có từ lâu khuyến khích sử dụng trình quản lý mật khẩu để giữ cho dữ liệu đăng nhập của bạn an toàn và ở một nơi. Chúng thường được coi là đáng tin cậy và an toàn, nhưng một lỗ hổng phổ biến hiện đã được phát hiện ở 11 nhà cung cấp mà tin tặc có thể khai thác. (Xem khuyến nghị của riêng chúng tôi cho các trình quản lý mật khẩu đáng tin cậy nhất.)

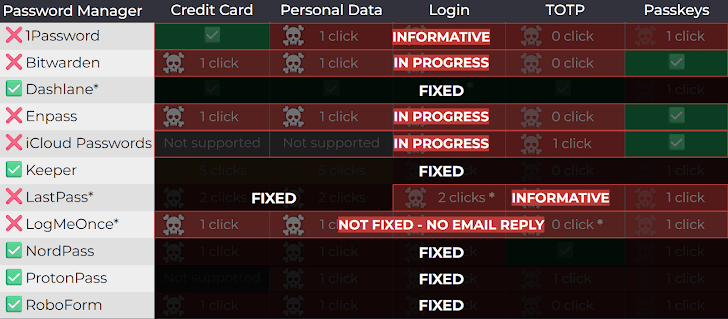

Lỗ hổng này được phát hiện bởi các nhà nghiên cứu bảo mật từ Tin tức hacker". Các trình quản lý mật khẩu sau đây đã ảnh hưởng đến các tiện ích mở rộng trình duyệt dựa trên DOM (Mô hình đối tượng tài liệu):

- 1Password

- Bitwarden

- Dashlane

- Enpass

- iCloud Passwords

- Keeper

- LastPass

- LogMeOnce

- NordPass

- ProtonPass

- RoboForm

Danh sách này bao gồm một số trình quản lý mật khẩu nổi tiếng nhất và được sử dụng rộng rãi nhất, ảnh hưởng đến khoảng 40 triệu người dùng trên toàn thế giới. Do đó, nên hết sức thận trọng. Lỗ hổng bảo mật vẫn chưa được vá bởi nhiều nhà cung cấp này, vì vậy hành vi trộm cắp dữ liệu vẫn có thể xảy ra kể từ khi viết bài này. Đối với các dịch vụ đã phát hành bản vá, như RoboForm, bạn sẽ cần cập nhật để không còn dễ bị tấn công.

Làm thế nào tin tặc có được mật khẩu của bạn

Lỗ hổng được đề cập được gọi là clickjacking. Những kẻ tấn công có thể dụ người dùng không nghi ngờ đến các trang web giả mạo bắt chước các trang web thực và trông có vẻ thật, ngoại trừ những trang giả mạo chứa các yếu tố vô hình.

Trong một số trường hợp, người dùng có thể vô tình bật trình quản lý mật khẩu của mình chỉ bằng một cú nhấp chuột sai, sau đó cố gắng tự động nhập dữ liệu truy cập. Tin tặc giám sát các mục đã cố gắng này và can thiệp, giành quyền truy cập vào trình quản lý mật khẩu và chiếm lấy mật khẩu đã lưu. Cuộc tấn công thường không được chú ý vì người dùng chỉ cần đóng trang bị ảnh hưởng và không nhận được cảnh báo rằng ai đó đã có quyền truy cập vào trình quản lý mật khẩu của họ.

Vậy tại sao những trình quản lý mật khẩu này hiện có nguy cơ trở thành cửa ngõ cho các cuộc tấn công bằng phương pháp này? Đó là do DOM, chứa lỗ hổng cho phép thực hiện loại tấn công này.

Ngẫu nhiên, không chỉ mật khẩu mà cả các loại dữ liệu nhạy cảm khác cũng có thể bị chặn theo cách này, bao gồm chi tiết thẻ tín dụng được lưu trữ, tên, địa chỉ, số điện thoại, v.v., sau đó có thể được sử dụng cho các cuộc tấn công lừa đảo.

Mặc dù lỗ hổng này đã được báo cáo cho các nhà cung cấp bị ảnh hưởng vào tháng 4 năm 2025 nhưng chỉ dưới một nửa trong số họ đã phản hồi cảnh báo. Bitwarden đã cung cấp một phiên bản mới của plugin của nó để giải quyết vấn đề.

Cách bảo vệ bản thân

Không có giải pháp nào phù hợp cho tất cả để bảo vệ bạn khỏi clickjacking. Như mọi khi, điều quan trọng là bạn không bao giờ nhấp vào các liên kết không xác định hoặc bất ngờ, ngay cả khi chúng dẫn đến các trang web được cho là hợp pháp. Luôn an toàn nhất khi mở thủ công một tab mới trong trình duyệt của bạn và điều hướng trực tiếp đến trang web hoặc sử dụng dấu trang đáng tin cậy của riêng bạn để truy cập nhanh.

Nếu bạn sử dụng trình duyệt dựa trên Chromium (là hầu hết các trình duyệt hiện nay) và trình quản lý mật khẩu, thì khuyên bạn nên chuyển cài đặt tự động điền của trình quản lý mật khẩu sang “on-click.” Đây là một bước quan trọng giúp ngăn mật khẩu được nhập hoặc hoàn thành tự động mà không cần bạn xác nhận ý định trước.

Ngoài ra, bạn có thể muốn tắt tính năng tự động hoàn thành địa chỉ email (và dữ liệu khác) trong cài đặt trình duyệt trong phần “Tự động điền và passwords”.

Ghi chú của biên tập viên, 28/8/2025: Làm rõ dịch vụ nào đã phát hành bản vá để giải quyết lỗ hổng clickjacking này và mối đe dọa còn lại nếu bản cập nhật chưa được áp dụng.